動作概要

- ダウンローダー

- 永続化(サービス登録)

ファイル概要

ファイル名: 2018-07-02-Emotet-malware-binary-2-of-2.exe MD5 : 7cfe68b98952bd8a3d7db78ae8bd8fe6 SHA1 : 6772ceb0092afb78fb71dbc6655375be2a73f588 SHA256 : 47280253fad49f9f5ebacb420b30985fc68f22fd3a6e51f41571648ce77a8edd SSDEEP : 3072:lhz7S+n03Ru55VN5U++zW4KssvwN+72H5TdCS1ZZ8/rLXWpkq:lhvS+nkaN5iWAN+72H5t1ZZMrk TrID: 38.4% (.DLL) Win32 Dynamic Link Library (generic) (6578/25/2) 26.3% (.EXE) Win32 Executable (generic) (4508/7/1) 11.8% (.EXE) OS/2 Executable (generic) (2029/13) 11.6% (.EXE) Generic Win/DOS Executable (2002/3) 11.6% (.EXE) DOS Executable Generic (2000/1) PEiD: MASM/TASM - sig4 (h) * File Size : 203,776 Byte File Permissions : rw-rw-rw- File Type : Win32 EXE File Type Extension : exe MIME Type : application/octet-stream Machine Type : Intel 386 or later, and compatibles Time Stamp : 2018:07:03 06:40:41+09:00 PE Type : PE32 Linker Version : 15.0 Code Size : 12800 Initialized Data Size : 0 Uninitialized Data Size : 0 Entry Point : 0x1a2f OS Version : 5.0 Image Version : 0.0 Subsystem Version : 5.0 Subsystem : Windows GUI

挙動

レジストリの設定

■consent.exe HKCU\Software\Classes\Local Settings\MuiCache\23\826182D0\LanguageList Type: REG_MULTI_SZ, Length: 20, Data: ja-JP, ja ※省略しているが10回ほど同じ値を書き込んでいた。 HKU\.DEFAULT\SOFTWARE\Microsoft\CTF\MSUTB\Left Type: REG_DWORD, Length: 4, Data: 1024 HKU\.DEFAULT\SOFTWARE\Microsoft\CTF\MSUTB\Top Type: REG_DWORD, Length: 4, Data: 728 ■utilmanbatt.exe ※検体がリネームされたもの。 HKLM\SOFTWARE\Wow6432Node\Microsoft\Tracing\utilmanbatt_RASAPI32\EnableFileTracing Type: REG_DWORD, Length: 4, Data: 0 HKLM\SOFTWARE\Wow6432Node\Microsoft\Tracing\utilmanbatt_RASAPI32\EnableConsoleTracing Type: REG_DWORD, Length: 4, Data: 0 HKLM\SOFTWARE\Wow6432Node\Microsoft\Tracing\utilmanbatt_RASAPI32\FileTracingMask Type: REG_DWORD, Length: 4, Data: 4294901760 HKLM\SOFTWARE\Wow6432Node\Microsoft\Tracing\utilmanbatt_RASAPI32\ConsoleTracingMask Type: REG_DWORD, Length: 4, Data: 4294901760 HKLM\SOFTWARE\Wow6432Node\Microsoft\Tracing\utilmanbatt_RASAPI32\MaxFileSize Type: REG_DWORD, Length: 4, Data: 1048576 HKLM\SOFTWARE\Wow6432Node\Microsoft\Tracing\utilmanbatt_RASAPI32\FileDirectory Type: REG_EXPAND_SZ, Length: 34, Data: %windir%\tracing HKLM\SOFTWARE\Wow6432Node\Microsoft\Tracing\utilmanbatt_RASMANCS\EnableFileTracing Type: REG_DWORD, Length: 4, Data: 0 HKLM\SOFTWARE\Wow6432Node\Microsoft\Tracing\utilmanbatt_RASMANCS\EnableConsoleTracing Type: REG_DWORD, Length: 4, Data: 0 HKLM\SOFTWARE\Wow6432Node\Microsoft\Tracing\utilmanbatt_RASMANCS\FileTracingMask Type: REG_DWORD, Length: 4, Data: 4294901760 HKLM\SOFTWARE\Wow6432Node\Microsoft\Tracing\utilmanbatt_RASMANCS\ConsoleTracingMask Type: REG_DWORD, Length: 4, Data: 4294901760 HKLM\SOFTWARE\Wow6432Node\Microsoft\Tracing\utilmanbatt_RASMANCS\MaxFileSize Type: REG_DWORD, Length: 4, Data: 1048576 HKLM\SOFTWARE\Wow6432Node\Microsoft\Tracing\utilmanbatt_RASMANCS\FileDirectory Type: REG_EXPAND_SZ, Length: 34, Data: %windir%\tracing HKU\.DEFAULT\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\ProxyEnable Type: REG_DWORD, Length: 4, Data: 0 HKU\.DEFAULT\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\Connections\SavedLegacySettings Type: REG_BINARY, Length: 312, Data: 46 00 00 00 1C 00 00 00 09 00 00 00 00 00 00 00

※ 4294901760 = 0xFFFF0000

※ 1048576 = 0x00100000

ファイルの作成

C:\Windows\SysWOW64\utilmanbatt.exe

※検体がリネーム(SetRenameInformationFile)されて配置されるもの。

(検体は管理者権限で実行している。)

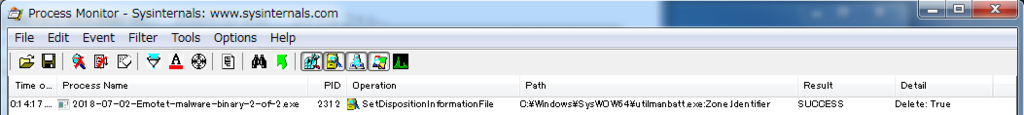

※検体に ZoneID がある場合、自身を移動する際にこれを削除する。

通信先

12.182.146[.]226:80 24.119.116[.]230:990 24.121.176[.]48:443 24.173.127[.]246:443 24.229.49[.]37:8080 24.234.175[.]215:8090 92.27.116[.]104:80 121.50.43[.]110:8080 149.62.173[.]247:8080 186.71.61[.]90:80

動作画像

実行しても特に画面表示はされない。なお検体は実行後に自身を移動するため検体が消えたように見える。プロセスツリーは以下の通り。

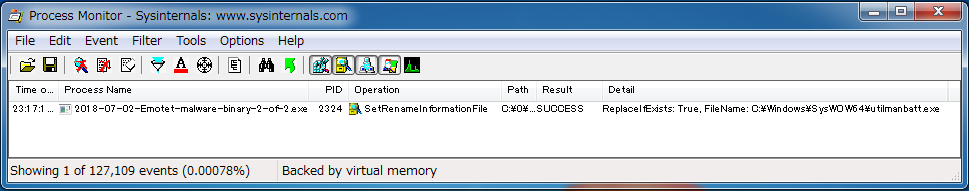

起動されると自身をリネームして「C:\Windows\SysWOW64\」配下に移動する。そのため、実行したファイルは削除されたように見える。

また、サービス関連のプロセスが検体を触っているのが分かる。

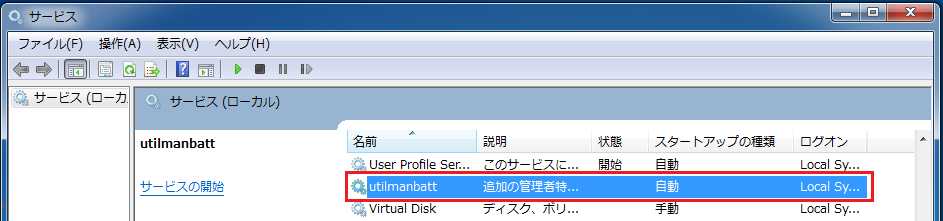

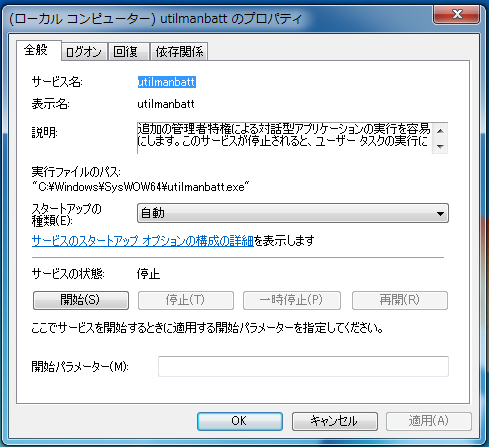

サービスを確認すると検体をパスとして登録されており、永続化がされていることが分かる。

scコマンド(sc queryex state= all)で確認した結果。

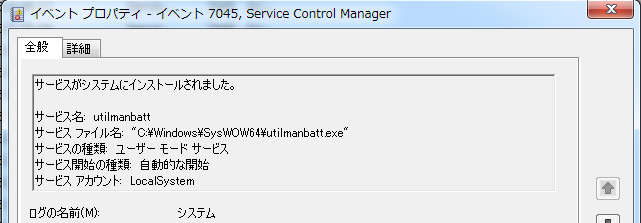

イベントログにもサービスの新規登録が記録されている。

なお、検体に ZoneID がある場合、自身を移動する際にこれを削除する。(PIDがこれまでの画像と異なるのはZoneIDがある上で実行し直したため。)

更新履歴

- 2019/03/21 一部記載の削除。

- 2020/03/19 表示崩れを修正。