背景

2018年7月頃に悪用され得るとして少し話題になった拡張子「.SettingContent-ms」。 すでにいくつか対策がされていたのに加えて、8月14日の WindwosUpdate において トリックが不可能になるようパスの検証が詳細にされるように 対策されたという記事 があったので、少し挙動を調べてみた。

動作検証

前回、WindowsDefender に検知されるようになってから調べた際に動いていたものでも検知されるようになっていた。 色々試したものの、すべて WindowsDefender に検知されるか動作しなかった。

どうやら下記の2要素が揃っているときに DeepLink が検査を受けるようだった。

<AppID>Windows.ImmersiveControlPanel_cw5n1h2txyewy!microsoft.windows.immersivecontrolpanel</AppID> <Icon>%windir%\system32\control.exe</Icon>

無害なものも動かなくなった?

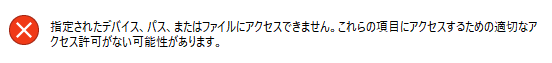

コントロールパネルを呼び出すだけの .SettingContent-ms も 以下のエラーが表示され動かなくなっていた。 7月頃の環境では動作しているので、その間に何かしらの制約が追加されたのかも。

所定のパスに格納しても同様。

※所定のパス: %LOCALAPPDATA%\Packages\windows.immersivecontrolpanel_cw5n1h2txyewy\LocalState\Indexed\Settings\ja-JP\

とりあえず、悪用は難しくなった様子。

参考:タイムライン

- (2018-02-16) 発見者 Matt Nelson がレポートを MSRC に送付 (Link)

- (2018-02-16) MSRC acknowledged the report, case number assigned. (Link)

- (2018-06-04 ) MSRC responded with a note that the severity of the issue is below the bar for servicing and that the case will be closed. (Link)

- (2018-06-12) 発見者 Matt Nelson がレポートを公開する (Link)

- (2018-06-20) .SettingContent-ms を利用した検体が VirusTotal で確認される (Link) (※)

- (2018-06-26) 英語の記事が出始める(Bleeping Computer) (Link)

- (2018-07-02) 英語の記事(Malwarebytes) (Link)

- (2018-07-03) 英語の記事(Bleeping Computer) (Link)

- (2018-07-04) 日本語の記事が出始める(マイナビ) Link

- (2018-07-09) O365 の OLE 埋め込み禁止拡張子に追加される(Twitter) (Link) (※)

- (2018-07-10) O365 の OLE 埋め込み禁止拡張子に追加される(Bleeping Computer) (Link)

- (2018-07-13) PDF内に埋め込む検体が確認される (Link)

- (2018-07-23) 日本語の記事(日経 xTECH) Link)

- (2018-07-31) キャンペーンでの利用が報告される (Link)

- (2018-08-14) WindowsUpdate で対策がされる (Link)

(※)参照したサイト:

https://blog.barkly.com/windows-settingcontent-ms-files-weaponized-deep-link-technique (2023/01/10:削除されていました。)

更新履歴

- 2018/08/19 新規作成

- 2023/01/10 一部記載を修正、一部リンク切れの旨を追記